Throttling Policies gibt es seit Exchange 2010. Was genau verbirgt sich dahinter?

Um sicherzustellen, dass Exchange nicht mit zu vielen Verbindungen oder Anfragen überlastet wird, wird die Gesamtanzahl dadurch beschränkt.

Beispiel:

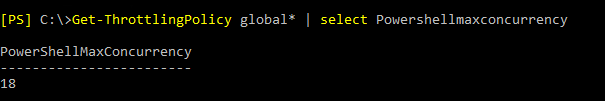

Die Remote Powershell erlaubt im Standard 18 gleichzeitige Verbindungen. Die Einstellung für PowershellMaxConcurrency ist in diesem Beispiel der Knackpunkt. Woher die Zahl 18 kommt, weiß der liebe Gott…

Mit Get-ThrottlingPolicy kann man sich die Policies anschauen

Natürlich kann das in gewissen Fällen zu knapp bemessen sein. Beim Versuch die 19. Verbindung zu öffnen kommt dann der Fehler:

“Fail to create a runspace because you have exceeded the maximum number of connections allowed: 18 for the policy party : MaxConcurrency”

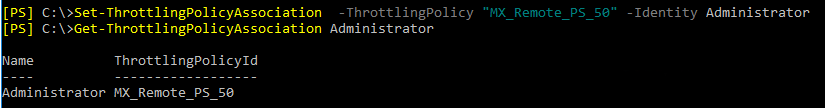

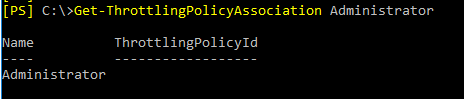

Es können den Benutzern jeweils eigene Policies zugeordnet werden. Wenn im Ergebnis von Get-ThrottlingPolicyAssociation keine Policy angegeben ist, dann greift immer automatisch die Default Policy.

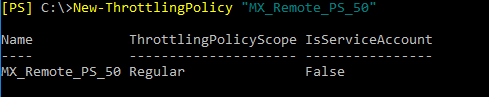

Am sinnvollsten ist dann natürlich immer die Erstellung einer neuen Policy. So kann man die Ursprüngliche bestehen lassen. Diese kann dann einem (oder einer Gruppe, etc.) Benutzer zugewiesen werden

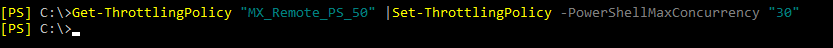

Dann setzen wir den entsprechenden Wert

Diese kann nun einem Benutzer zugewiesen werden und das wars. Der Admin kann nun 30 gleichzeitige Verbindungen aufbauen.